Email là mạch máu trong giao tiếp kinh doanh, nhưng đây cũng là con đường ngắn nhất để tội phạm mạng xâm nhập vào hệ thống tài chính của tổ chức. Một sơ suất nhỏ trong cấu hình bảo mật có thể biến tên miền thương hiệu thành công cụ lừa đảo, gây thiệt hại hàng tỷ đồng và phá hủy uy tín tích lũy nhiều năm.

Bảo mật email doanh nghiệp là gì và tại sao nó quyết định sự sống còn của thương hiệu?

Bảo mật email doanh nghiệp là hệ thống các giải pháp kỹ thuật và quy trình kiểm soát nhằm bảo vệ tính toàn vẹn, xác thực và quyền riêng tư của thư điện tử. Hệ thống này ngăn chặn các cuộc tấn công giả mạo, mã độc và rò rỉ dữ liệu thông qua việc thực thi các giao thức xác thực tên miền và bộ lọc nội dung thông minh.

Tại sao doanh nghiệp cần bảo mật email?

Doanh nghiệp cần bảo mật email để ngăn chặn tấn công giả mạo (BEC), bảo vệ dữ liệu nhạy cảm và duy trì uy tín thương hiệu trước đối tác. Việc này thiết lập các rào cản kỹ thuật như SPF, DKIM, DMARC nhằm đảm bảo chỉ những thư tín hợp lệ mới được gửi đi, tránh rủi ro bị lợi dụng tên miền để lừa đảo tài chính.

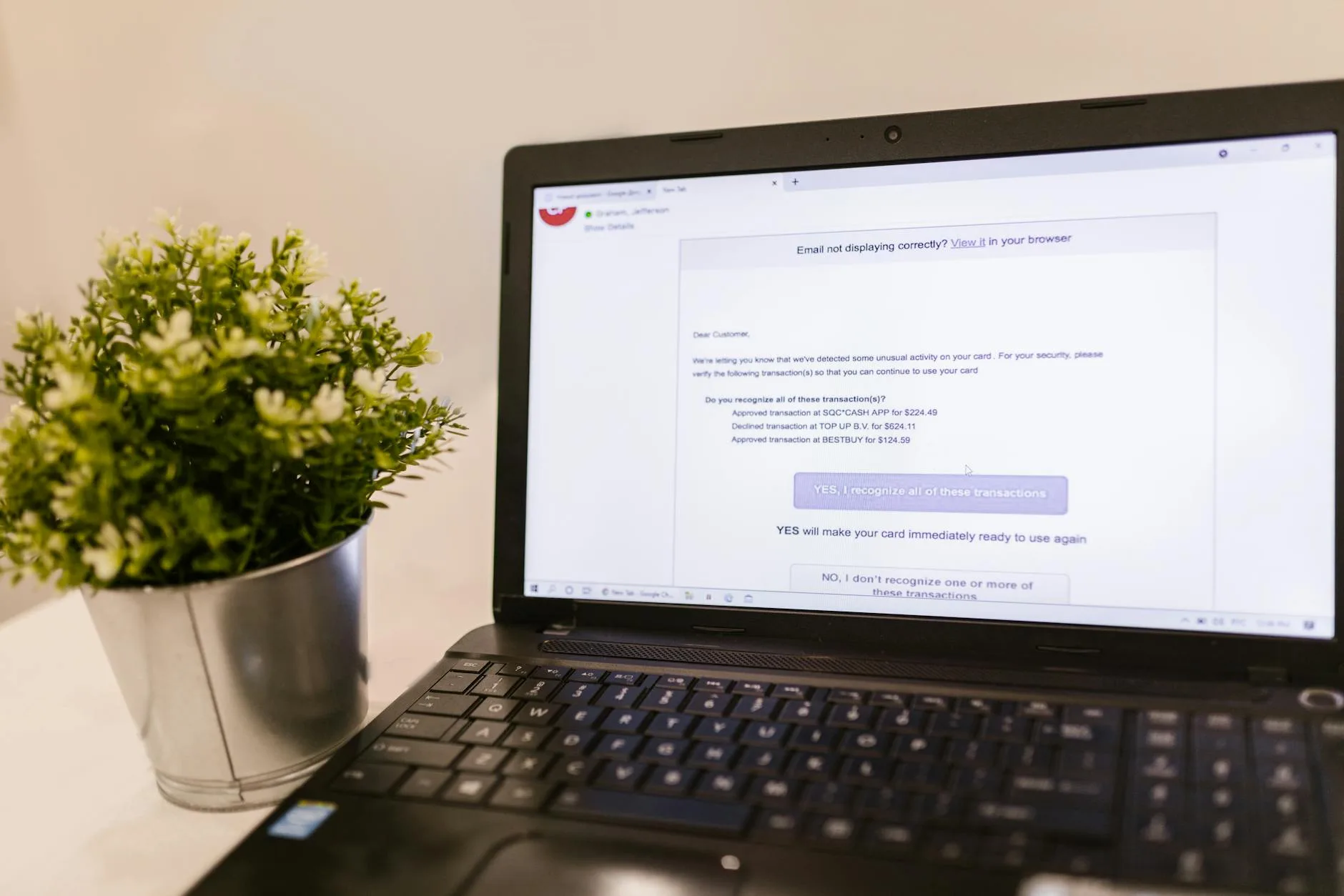

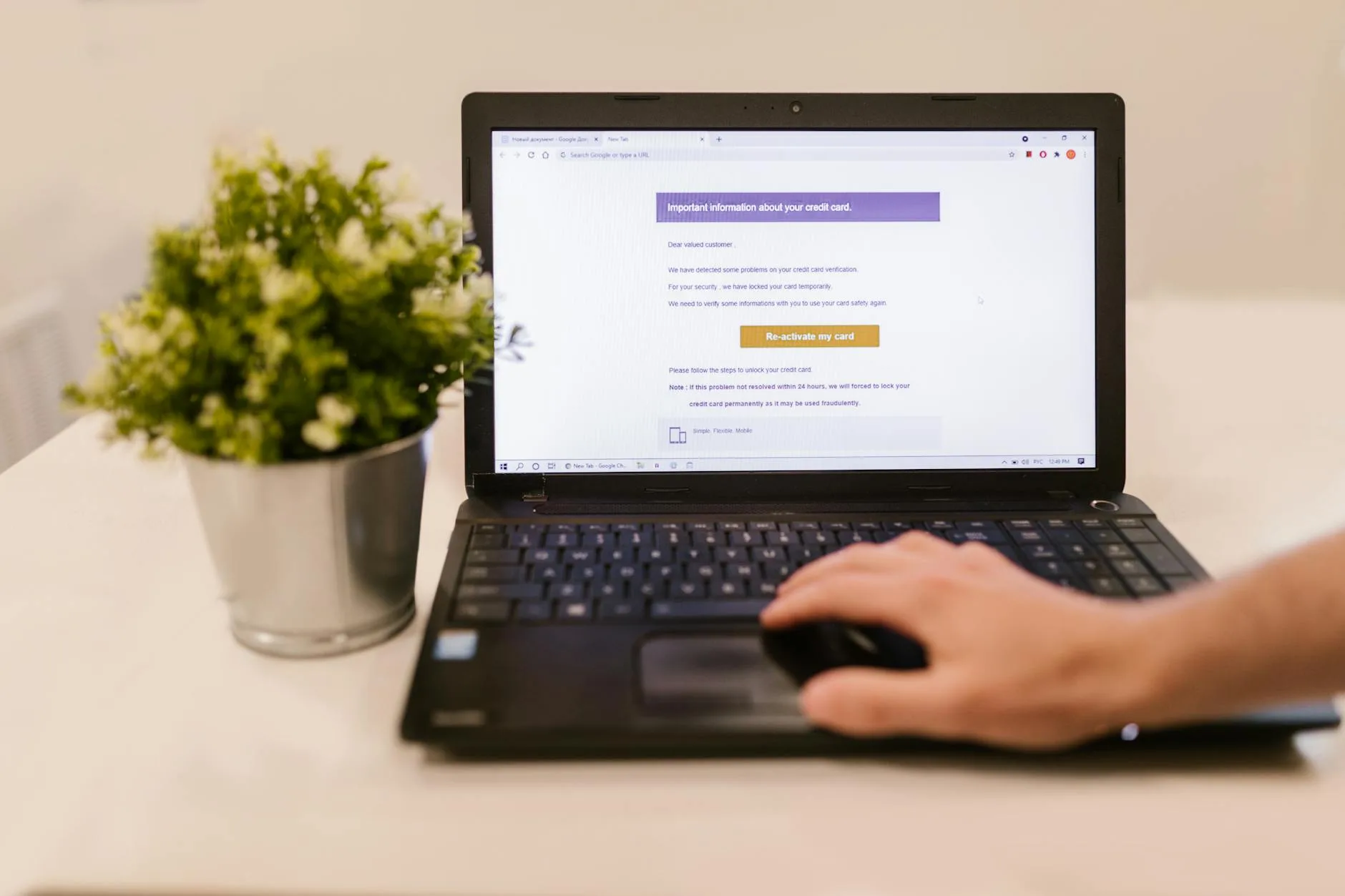

Theo báo cáo từ FBI, các vụ tấn công Business Email Compromise (BEC) đã gây thiệt hại hàng tỷ USD trên toàn cầu mỗi năm. Hacker không cần sử dụng các kỹ thuật bẻ khóa phức tạp; chúng chỉ cần lợi dụng sự thiếu hụt trong cấu hình định danh email để gửi đi các yêu cầu chuyển tiền giả mạo. Khi một khách hàng nhận được email từ địa chỉ có vẻ như là của sếp bạn, họ sẽ không ngần ngại thực hiện giao dịch. Đây chính là ranh giới mong manh giữa sự tin tưởng và thảm họa tài chính.

4 Lỗ hổng phổ biến biến email doanh nghiệp thành “miếng mồi” cho Hacker

Email mạo danh thương hiệu (Typosquatting)

Hacker sử dụng kỹ thuật đăng ký các tên miền có vẻ ngoài gần giống hoàn toàn với tên miền chính thức của doanh nghiệp. Ví dụ, thay vì sử dụng @phanmembiz.com, kẻ tấn công sẽ đăng ký @phanmem-biz.com hoặc @phanmemb1z.com. Sự khác biệt nhỏ này thường bị bỏ qua khi nhân viên đang xử lý khối lượng công việc lớn. Mục tiêu của chúng là gửi các hóa đơn giả hoặc yêu cầu thay đổi thông tin tài khoản ngân hàng của nhà cung cấp, khiến dòng tiền của doanh nghiệp chảy thẳng vào túi tội phạm.

>>> Xem thêm: Email giả mạo: Cảnh giác với các thủ đoạn lừa đảo qua email cực kỳ tinh vi!

Can thiệp nội dung trên đường truyền (Man-in-the-middle)

Nếu hệ thống không áp dụng các giao thức mã hóa mạnh mẽ, dữ liệu email có thể bị đánh chặn và sửa đổi khi đang di chuyển trên internet. Hacker có thể thay đổi số tài khoản ngân hàng trong một tệp báo giá PDF đính kèm. Người gửi thấy nội dung đúng, người nhận cũng thấy một email trông có vẻ hợp lệ, nhưng thông tin cốt lõi đã bị tráo đổi. Đây là hình thức tấn công cực kỳ nguy hiểm vì nó không để lại dấu vết rõ ràng trên giao diện người dùng.

Mạo danh máy chủ gửi thư rác

Khi doanh nghiệp không cấu hình các bản ghi xác thực tên miền, bất kỳ máy chủ lạ nào cũng có thể tự xưng là máy chủ của công ty bạn để gửi thư rác (spam). Điều này dẫn đến việc IP và tên miền của doanh nghiệp bị các tổ chức quốc tế đưa vào “danh sách đen” (Blacklist). Hậu quả là các email giao dịch quan trọng gửi cho đối tác sẽ bị rơi thẳng vào hộp thư rác hoặc bị máy chủ nhận từ chối hoàn toàn.

Sơ ý từ nội bộ (Human Error)

Nhân viên là mắt xích yếu nhất trong chuỗi bảo mật. Chỉ cần một cú click vào đường link chứa mã độc trong một email giả mạo thông báo tăng lương hoặc cập nhật chính sách, toàn bộ thông tin đăng nhập và dữ liệu nội bộ có thể bị rò rỉ. Các tệp tin đính kèm giả mạo hợp đồng thường chứa virus thực thi ngầm, cho phép hacker chiếm quyền điều khiển máy tính và theo dõi mọi hoạt động giao tiếp của doanh nghiệp.

Chiến lược 5 bước thiết lập “lá chắn thép” cho hệ thống email

1. Triển khai bộ ba xác thực tên miền SPF, DKIM và DMARC

Đây là nền tảng quan trọng nhất trong bảo mật email doanh nghiệp hiện đại. Việc thiếu một trong ba yếu tố này khiến tên miền của bạn trở nên “vô chủ” trên không gian mạng.

- SPF (Sender Policy Framework): Bản ghi DNS này liệt kê danh sách các địa chỉ IP và máy chủ được phép gửi email thay mặt cho tên miền của bạn. Khi một email được gửi đi, máy chủ nhận sẽ kiểm tra xem nó có xuất phát từ nguồn được ủy quyền hay không.

- DKIM (DomainKeys Identified Mail): Phương thức này sử dụng chữ ký số để đảm bảo nội dung email không bị thay đổi trong quá trình vận chuyển. Một cặp khóa công khai và khóa bí mật được sử dụng để xác thực tính toàn vẹn của thư. Điều này tương tự như việc niêm phong một bức thư bằng sáp cứng, đảm bảo không ai có thể mở ra và sửa đổi nội dung bên trong.

- DMARC (Domain-based Message Authentication, Reporting, and Conformance): Đây là chính sách hướng dẫn máy chủ nhận phải làm gì nếu email không vượt qua bài kiểm tra SPF hoặc DKIM. Doanh nghiệp có thể thiết lập chính sách “Reject” (loại bỏ ngay lập tức) đối với các email giả mạo, bảo vệ tuyệt đối uy tín thương hiệu.

2. Sử dụng công nghệ lọc Mail Gateway AI

Các bộ lọc truyền thống dựa trên từ khóa đã lỗi thời. Hệ thống email doanh nghiệp hiện nay cần tích hợp trí tuệ nhân tạo (AI) để phân tích hành vi và ngữ nghĩa của thư tín. AI có khả năng nhận diện các dấu hiệu bất thường như sự thay đổi đột ngột trong văn phong của lãnh đạo, hoặc các yêu cầu chuyển tiền khẩn cấp vào khung giờ lạ. Hệ thống lọc này hoạt động như một trạm kiểm soát nghiêm ngặt, loại bỏ mã độc thực thi ngay tại cửa ngõ trước khi chúng tiếp cận hộp thư của nhân viên.

3. Mã hóa đầu cuối (End-to-End Encryption)

Mã hóa đảm bảo rằng ngay cả khi hacker đánh cắp được dữ liệu trên đường truyền, chúng cũng không thể đọc được nội dung bên trong. Việc sử dụng các chuẩn mã hóa như TLS (Transport Layer Security) cho mọi luồng thư đi và đến là yêu cầu bắt buộc. Đối với các tài liệu quan trọng như hợp đồng hoặc thỏa thuận bảo mật, việc tích hợp các giải pháp ký số giúp tăng thêm một tầng bảo vệ, xác nhận danh tính người ký và ngăn chặn mọi hành vi chỉnh sửa trái phép.

4. Xác thực đa yếu tố (MFA)

Mật khẩu mạnh không còn đủ an toàn trong kỷ nguyên của các cuộc tấn công vét cạn (brute-force) và lừa đảo chiếm đoạt tài khoản. MFA yêu cầu thêm một lớp xác nhận qua điện thoại, ứng dụng xác thực hoặc khóa bảo mật vật lý. Ngay cả khi hacker có được mật khẩu thông qua các trang web giả mạo, chúng vẫn không thể truy cập vào hệ thống email nếu không có mã xác thực lớp thứ hai. Đây là chốt chặn hiệu quả nhất để ngăn chặn tình trạng chiếm quyền điều khiển tài khoản (Account Takeover).

5. Diễn tập ứng phó sự cố và đào tạo nhận thức

Công nghệ chỉ giải quyết được một phần vấn đề. Doanh nghiệp cần tổ chức các buổi giả lập tấn công phishing định kỳ để nâng cao khả năng nhận diện rủi ro cho nhân viên. Quy trình xử lý khi nhân viên click vào link độc cần được phổ biến rõ ràng: ngắt kết nối mạng ngay lập tức, đổi mật khẩu từ một thiết bị sạch và báo cáo cho bộ phận IT để tiến hành rà soát mã độc toàn hệ thống.

So sánh sự khác biệt giữa Email cá nhân và Email doanh nghiệp bảo mật chuyên sâu

Nhiều doanh nghiệp nhỏ vẫn sử dụng tài khoản Gmail hoặc Outlook cá nhân cho công việc để tiết kiệm chi phí. Tuy nhiên, sự khác biệt về khả năng bảo vệ dữ liệu là rất lớn, như được thể hiện trong bảng dưới đây:

| Tiêu chí | Email miễn phí (Cá nhân) | Email doanh nghiệp chuyên sâu |

|---|---|---|

| Xác thực tên miền | Không có (Dùng chung tên miền nhà cung cấp) | Tùy chỉnh SPF, DKIM, DMARC riêng biệt |

| Khả năng kiểm soát | Cá nhân tự quản lý, không thể thu hồi dữ liệu tập trung | Quản trị viên (Admin) kiểm soát toàn bộ luồng thư và quyền truy cập |

| Lọc mã độc | Cơ bản, thường xuyên bỏ lọt các loại mã độc mới (Zero-day) | Đa tầng với AI và môi trường Sandbox để cô lập virus |

| Cam kết chất lượng (SLA) | Thường không có cam kết bồi thường khi gặp sự cố | Cam kết hoạt động 99.9% và hỗ trợ kỹ thuật 24/7 |

| Mã hóa dữ liệu | Mã hóa tiêu chuẩn của nhà cung cấp | Mã hóa tùy chỉnh cao cấp, hỗ trợ S/MIME |

Làm thế nào để ngăn chặn email mạo danh thương hiệu?

Để ngăn chặn email mạo danh thương hiệu, doanh nghiệp cần triển khai bộ ba giao thức xác thực SPF, DKIM và DMARC trên hệ thống DNS. Các tiêu chuẩn này giúp máy chủ nhận diện nguồn gốc thư tín, tự động loại bỏ các email giả mạo tên miền và bảo vệ tính toàn vẹn của nội dung gửi đi.

Ngoài các giải pháp kỹ thuật, việc thiết lập quy trình kiểm tra thủ công cũng đóng vai trò quan trọng. Khi nhận được một email yêu cầu thay đổi thông tin tài chính hoặc yêu cầu cung cấp dữ liệu nhạy cảm, nhân viên cần thực hiện quy tắc xác minh chéo qua một kênh liên lạc khác như gọi điện trực tiếp hoặc gặp mặt. Điều này loại bỏ hoàn toàn khả năng bị lừa bởi các email có vẻ ngoài chuyên nghiệp nhưng mang ý đồ xấu.

Cách nhận biết email thay đổi nội dung tài khoản ngân hàng

Kẻ tấn công thường sử dụng các kịch bản khẩn cấp để làm người nhận mất cảnh giác. Dưới đây là các dấu hiệu nhận biết một email đã bị can thiệp nội dung hoặc gửi từ nguồn giả mạo:

- Địa chỉ email phản hồi (Reply-to) khác với địa chỉ gửi: Hacker có thể gửi từ một địa chỉ trông có vẻ đúng, nhưng khi bạn nhấn “Reply”, địa chỉ nhận thư lại là một tên miền hoàn toàn khác.

- Sự thay đổi đột ngột trong thông tin thanh toán: Nếu một đối tác lâu năm yêu cầu chuyển tiền vào một tài khoản ngân hàng mới tại một quốc gia khác với lý do “đang kiểm toán” hoặc “trục trặc hệ thống”, đây là dấu hiệu đỏ cảnh báo tấn công BEC.

- Lỗi chính tả và định dạng: Các email giả mạo thường có những lỗi nhỏ trong logo, phông chữ hoặc cách xưng hô không phù hợp với văn hóa giao tiếp trước đây của đối tác.

- Tệp đính kèm có đuôi lạ: Cảnh giác với các tệp tin có dạng

.exe,.zip, hoặc các tệp tài liệu yêu cầu kích hoạt Macro để xem nội dung.

Hệ thống lọc thư rác và mã độc chuyên sâu: Cơ chế hoạt động

Một hệ thống bảo mật email doanh nghiệp tiêu chuẩn không chỉ dừng lại ở việc chặn các địa chỉ IP xấu. Nó sử dụng cơ chế “Defense in Depth” (Phòng thủ đa tầng):

- Tầng kết nối: Kiểm tra danh tiếng của máy chủ gửi và thực thi các chính sách SPF/DMARC.

- Tầng nội dung: Sử dụng bộ máy quét virus đa lõi để kiểm tra tệp đính kèm. AI phân tích các liên kết (URL) trong thư để xem chúng có dẫn đến các trang web lừa đảo hay không.

- Tầng Sandbox: Các tệp tin nghi ngờ sẽ được mở trong một môi trường ảo bị cô lập để theo dõi hành vi. Nếu tệp tin cố gắng thực hiện các lệnh can thiệp vào hệ thống, nó sẽ bị tiêu diệt ngay lập tức.

- Tầng người dùng: Cung cấp các công cụ báo cáo thư rác trực tiếp trên giao diện email để người dùng có thể đóng góp vào việc huấn luyện hệ thống AI của doanh nghiệp.

Quy trình xử lý khi nhân viên click vào link độc

Nếu một nhân viên vô tình click vào liên kết khả nghi, hành động nhanh chóng trong 5 phút đầu tiên sẽ quyết định mức độ thiệt hại của doanh nghiệp:

- Bước 1: Cách ly thiết bị. Ngắt kết nối Wi-Fi hoặc rút dây mạng LAN ngay lập tức để ngăn chặn mã độc lây lan sang máy chủ trung tâm và các máy tính khác trong mạng nội bộ.

- Bước 2: Báo cáo khẩn cấp. Thông báo cho bộ phận IT hoặc quản trị viên hệ thống để thực hiện khóa tài khoản tạm thời.

- Bước 3: Thay đổi thông tin xác thực. Sử dụng một thiết bị sạch khác để thay đổi mật khẩu email và các tài khoản dịch vụ liên quan. Kích hoạt lại MFA nếu cần thiết.

- Bước 4: Quét và diệt mã độc. Sử dụng các phần mềm bảo mật chuyên dụng để kiểm tra toàn bộ ổ cứng. Trong nhiều trường hợp nghiêm trọng, việc cài đặt lại hệ điều hành là cần thiết để đảm bảo không còn mã độc nằm vùng.

- Bước 5: Rà soát nhật ký (Log). Bộ phận IT cần kiểm tra nhật ký truy cập để xem hacker đã kịp thực hiện những hành động gì hoặc đã tải xuống những dữ liệu nào trong khoảng thời gian từ lúc click đến lúc cách ly.

Lời khuyên từ chuyên gia: Đừng để “mất bò mới lo làm chuồng”

Nhiều doanh nghiệp sai lầm khi cho rằng chỉ cần cài đặt mật khẩu mạnh hoặc MFA là đủ. Thực tế, hacker hiện nay tấn công trực diện vào sự tin tưởng giữa người với người. Công nghệ bảo mật email doanh nghiệp chỉ chiếm 50% hiệu quả, 50% còn lại nằm ở quy trình vận hành và nhận thức của con người.

Một chuyên gia bảo mật lâu năm sẽ nhấn mạnh rằng: Việc định danh email chính là việc khẳng định chủ quyền của doanh nghiệp trên không gian số. Nếu bạn không tự bảo vệ tên miền của mình, kẻ xấu sẽ thay bạn làm điều đó để thực hiện các hành vi trục lợi. Hãy thiết lập quy trình xác nhận qua điện thoại cho bất kỳ yêu cầu thay đổi số tài khoản ngân hàng nào nhận được qua email, dù email đó trông có vẻ cực kỳ chính danh. Đây chính là chốt chặn cuối cùng hiệu quả nhất chống lại các cuộc tấn công lừa đảo tinh vi.

Đầu tư vào bảo mật email doanh nghiệp không phải là một khoản chi phí, mà là một khoản bảo hiểm cho uy tín và tài chính của tổ chức. Sự tin tưởng của khách hàng là tài sản vô giá, đừng để nó mất đi chỉ vì một sơ suất nhỏ trong việc cấu hình các bản ghi xác thực hoặc một phút lơ là của nhân viên.

Liên hệ với Phanmembiz